Zrozum swoje aplikacje internetowe

Tenable Web App Scanning pomaga zrozumieć strukturę strony i układ aplikacji internetowych. Skanowanie przeglądowe w krótkim czasie dostarcza podstawowych informacji, co ułatwia przygotowanie pełnej oceny aplikacji.

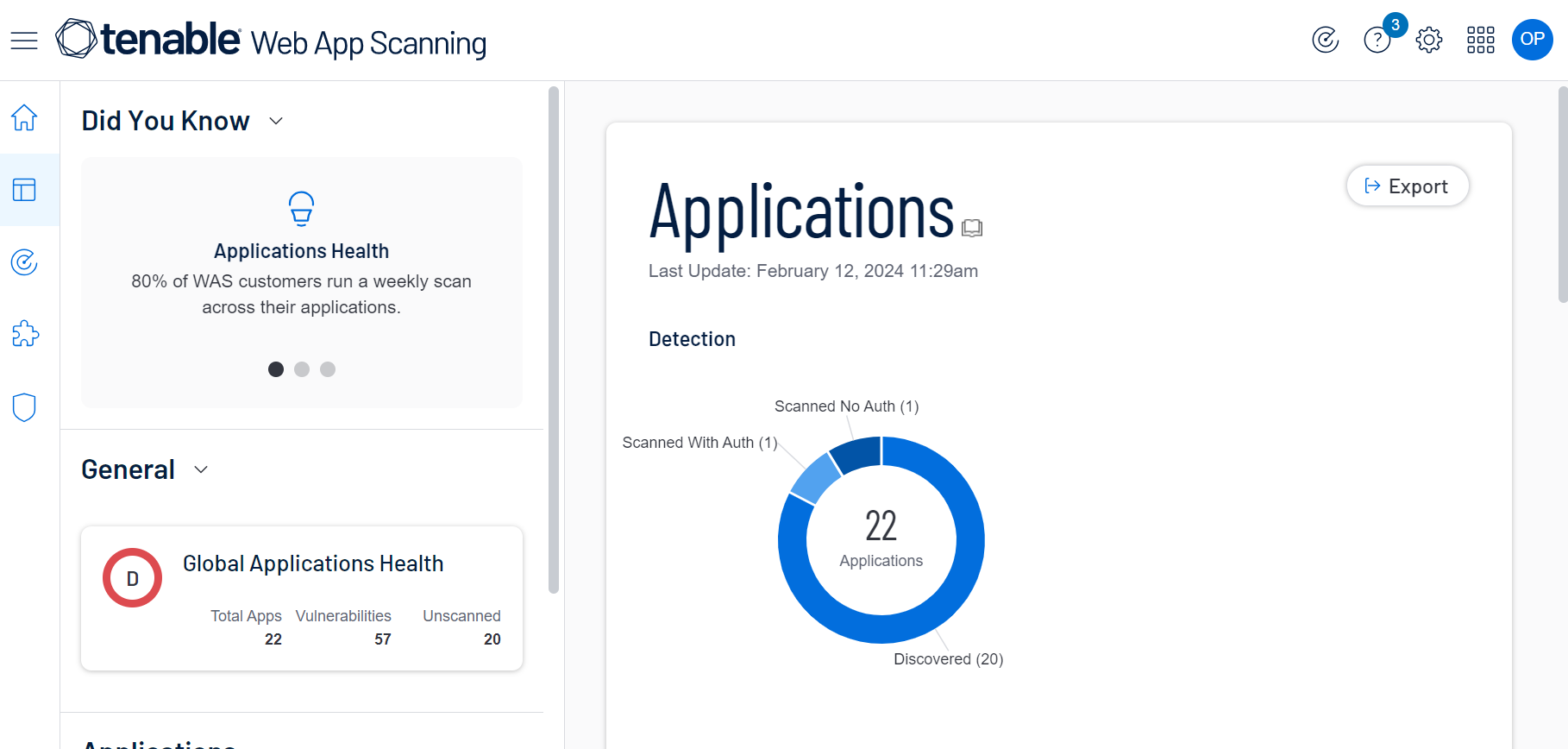

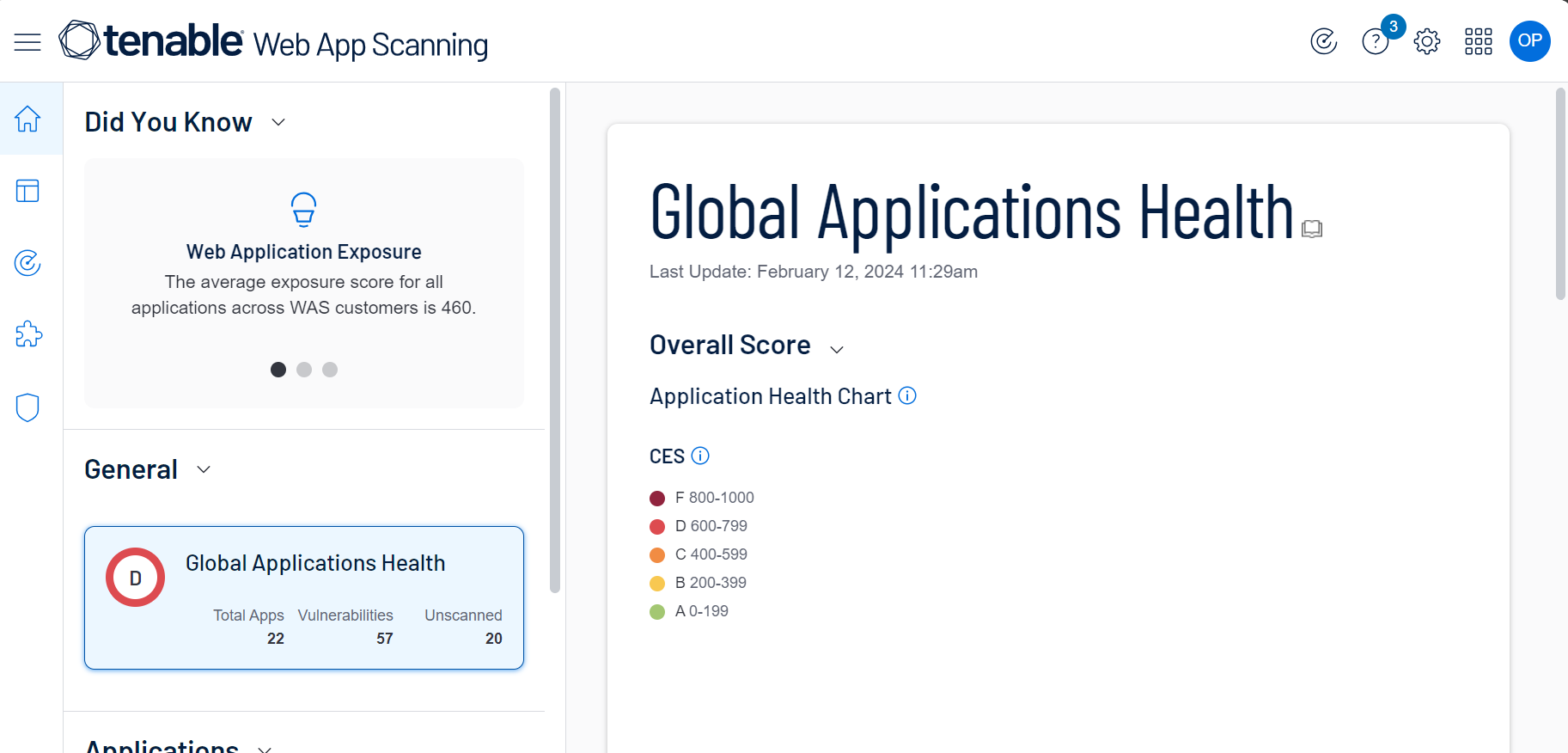

Zaawansowane możliwości dashboardów

Pulpity nawigacyjne w Tenable Web App Scanning zapewniają wgląd "na pierwszy rzut oka" w przeskanowane aplikacje internetowe. Dzięki temu istnieje możliwość wykrycia luki w zabezpieczeniach na przestrzeni czasu i w oparciu o poziom ryzyka, kwestie bezpieczeństwa OWASP Top 10 oraz opisy wszystkich luk wraz ze szczegółowymi informacjami dla deweloperów. Wstępnie skonfigurowane podsumowania pozwalają na udostępnianie krytycznych szczegółów na poziomie biznesowym dla kierownictwa zespołów. Konfigurowalne dashboardy pomagają jasno komunikować wskaźniki bezpieczeństwa aplikacji, które mają największe znaczenie dla zespołu.

Bezpieczne skanowanie aplikacji internetowych

Aby zapobiec opóźnieniom i zakłóceniom wydajności, ważne jest aby zdefiniować części krytyczne aplikacji internetowych, które są bezpieczne do skanowania, a także, zdefiniować inne części, które nigdy nie powinny być skanowane. Dzięki Tenable Web App Scanning można wykluczyć części aplikacji internetowej, które poprzez podanie adresów URL lub rozszerzeń plików, mają zostać wykluczone ze skanowania, zapewniając, nieinwazyjność skanera.

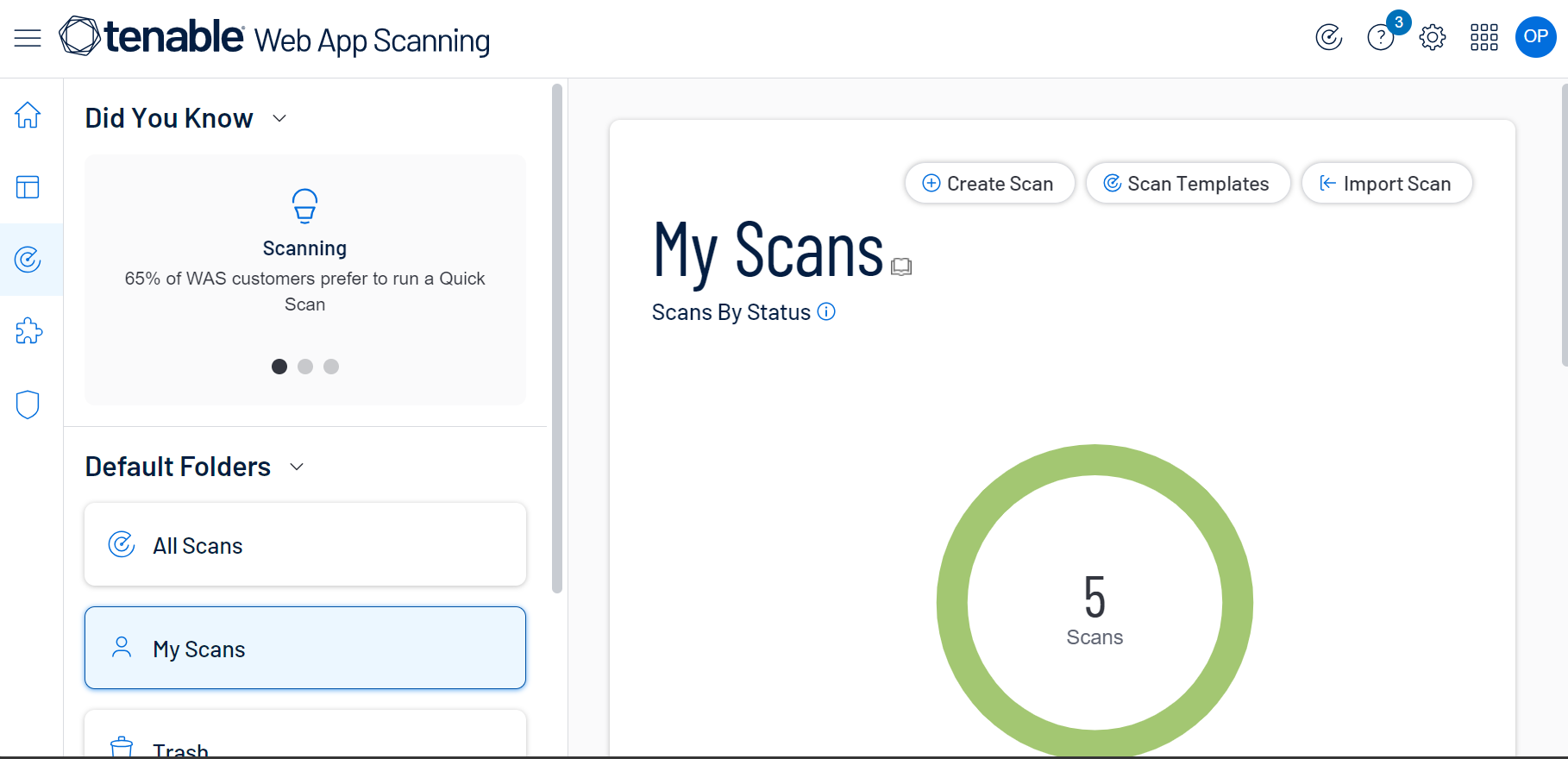

Zautomatyzowane skanowanie aplikacji internetowych

Przy niedoborze (i kosztach) specjalistów ds. bezpieczeństwa, ważne jest, znalezienie rozwiązań, które oferują automatyzację, aby pomóc złagodzić brak bezpieczeństwa zasobów. Tenable Web App Scanning pozwala w prosty i szybki sposób ocenić wszystkie aplikacje internetowe za pomocą wysoce zautomatyzowanego rozwiązania, które zmniejsza nakład pracy ręcznej.

Pokrycie nowoczesnych frameworków aplikacji webowych

Starsze skanery aplikacji internetowych nie są w stanie nadążyć za nowoczesnymi aplikacjami które w dzisiejszych czasach eksplodowały w rozwoju. Tenable Web App jest w stanie nie tylko skanować tradycyjne aplikacje internetowe HTML, ale także obsługuje dynamiczne aplikacje internetowe zbudowane przy użyciu HTML5, JavaScripti AJAX, w tym aplikacje jednostronicowe.

Szybkie wykrywanie problemów z cyberbezpieczeństwem

Tenable Web App Scanning udostępnia dwa gotowe szablony skanowania dla typowych i potencjalnie kosztownych błędnych konfiguracji aplikacji internetowych. Skanowanie SSL/TLS sprawdza nieważne, wygasające lub nieprawidłowo wydane certyfikaty, które powodują wyświetlanie komunikatów ostrzegawczych w przeglądarce oraz współczynniki odrzuceń użytkowników. Funkcja Config Audit Scan sprawdza nadmiernie opisowe odpowiedzi na wywołania HTTP, które dostarczają cennych informacji rekonesansowych dla potencjalnych hakerów. Oba skanowania kończą się w ciągu kilku minut, aby uzyskać niemal natychmiastowe wyniki.

Skanowanie komponentów firm trzecich

Aplikacje internetowe składają się w 85% z komponentów firm trzecich i komponentów open source, w tym systemów zarządzania treścią, serwerów internetowych oraz silników językowych, które często zawierają niebezpieczne luki. Tenable Web App Scanning może zidentyfikować komponenty firm trzecich w aplikacji i ocenić je pod kątem luk w zabezpieczeniach w ramach kompleksowego skanowania aplikacji internetowych.

Zaawansowana obsługa uwierzytelniania

Wiele aplikacji internetowych implementuje uwierzytelnianie w celu kontroli dostępu do wrażliwych danych użytkownika, co może utrudniać skanowanie w celu oceny aplikacji. Tenable Web App Scanning obsługuje szeroki zakres opcji uwierzytelniania, takich jak uwierzytelnianie oparte na formularzach, uwierzytelnianie oparte na plikach cookie, obsługa NTLM i uwierzytelnianie oparte na Selenium aby spełnić większość wymagań aplikacji internetowych

Ujednolicone skanowanie aplikacji internetowych i zarządzanie podatnościami

Tenable Web App Scanning zapewnia kompleksowe i dokładne skanowanie aplikacji internetowych w ramach jednolitej platformy Tenable Cyber Exposure, dzięki czemu można uzyskać pełny wgląd w poziom bezpieczeństwa i zgodności z przepisami. Pomaga to wyeliminować silosy danych i zminimalizować obciążenie związane z rozrastaniem się produktów, dzięki czemu można zrozumieć ryzyko cybernetyczne i chronić swoją organizację za pomocą jednego rozwiązania